## 概述

这个n8n工作流提供了一个安全、企业级的AWS IAM访问密钥泄露响应系统,具有内置表单提交和人工审批机制。当怀疑AWS访问密钥被泄露时,该工作流通过安全的Web表单界面、基于Slack的人工审批以及自动化的损害预防措施,实现快速遏制。

## 工作流核心功能

### 🔐 安全表单响应

– **认证表单提交**:带有基本认证的安全Web表单,用于捕获泄露详情

– **人工审批工作流**:基于Slack的敏感安全操作审批系统

– **快速密钥停用**:审批后立即禁用受损的访问密钥

– **凭证失效**:创建并应用安全策略使现有临时凭证失效

– **策略分析**:自动扫描和分析受影响用户的内联和附加IAM策略

– **AI驱动的报告**:生成详细的安全报告,包含智能分析和团队通知

### 💼 业务价值

– **减少平均响应时间**:自动化通常需要数小时的手动安全程序

– **最小化安全暴露**:立即遏制可防止潜在的数据泄露和未经授权的资源访问

– **确保合规性**:提供安全合规框架所需的审计跟踪和文档

– **成本预防**:防止受损凭证被恶意使用造成的潜在财务损失

– **快速响应能力**:在检测到事件时简化安全响应程序

### 🛠️ 技术优势

– **AWS最佳实践**:实施AWS官方安全建议的密钥泄露响应

– **可扩展架构**:处理多个访问密钥和复杂的IAM策略结构

– **错误处理**:强大的错误处理确保即使个别步骤失败,工作流也能继续

– **审计跟踪**:记录事件响应期间采取的所有操作的完整日志

– **集成就绪**:轻松与现有安全工具和通知系统集成

## 使用场景

### 1. 事件响应自动化

– 自动响应来自AWS CloudTrail的安全警报

– 与SIEM系统集成,实现即时密钥泄露响应

– 24/7安全监控和自动遏制

### 2. 合规与审计

– 满足事件响应文档的监管要求

– 为安全合规框架(SOC 2、ISO 27001、PCI DSS)提供审计跟踪

– 证明安全事件处理的尽职调查

### 3. 多账户管理

– 跨多个AWS账户的集中安全响应

– 跨不同环境的一致事件响应程序

– 企业AWS部署的标准化安全自动化

### 4. 安全培训与测试

– 安全团队关于AWS事件响应程序的培训

– 桌面练习和安全演练

– 测试和验证安全响应能力

## 主要特性

### 核心功能

– ✅ 安全表单界面:带有基本认证的Web表单,用于安全数据提交

– ✅ 人工审批门控:基于Slack的敏感操作审批工作流

– ✅ 认证数据处理:安全处理和验证表单提交

– ✅ 即时密钥停用:审批后立即禁用受损凭证

– ✅ 安全策略生成:自动创建和附加凭证失效策略

– ✅ 策略分析:深度分析用户权限和附加策略

– ✅ AI安全分析:具有风险评估的智能安全报告生成

– ✅ 团队通知:实时Slack通知安全团队

– ✅ 完整日志记录:所有响应操作的完整审计跟踪

## 技术规格

– **安全表单界面**:带有基本认证的Web表单,用于安全数据捕获

– **人工审批系统**:基于Slack的敏感操作审批工作流

– **AWS API集成**:直接与AWS IAM API集成

– **认证层**:表单提交的基本认证保护

– **错误处理**:具有非关键故障继续的强大错误处理

– **可扩展处理**:处理多个策略和复杂的IAM结构

– **安全最佳实践**:无硬编码凭证,使用AWS凭证管理

– **模块化设计**:易于定制和扩展以满足特定组织需求

## 先决条件

### 所需凭证

AWS凭证需要以下IAM权限:

– ListAccessKeys, UpdateAccessKey

– ListUserPolicies, ListAttachedUserPolicies

– CreatePolicy, AttachUserPolicy

– GetPolicy, GetPolicyVersion, GetUserPolicy

### 所需集成

– 用于审批工作流和团队通知的Slack工作区

– 安全表单访问的基本认证设置

### 可选集成

– AI语言模型(Claude/OpenAI),用于智能安全分析和报告生成

## 工作流输入

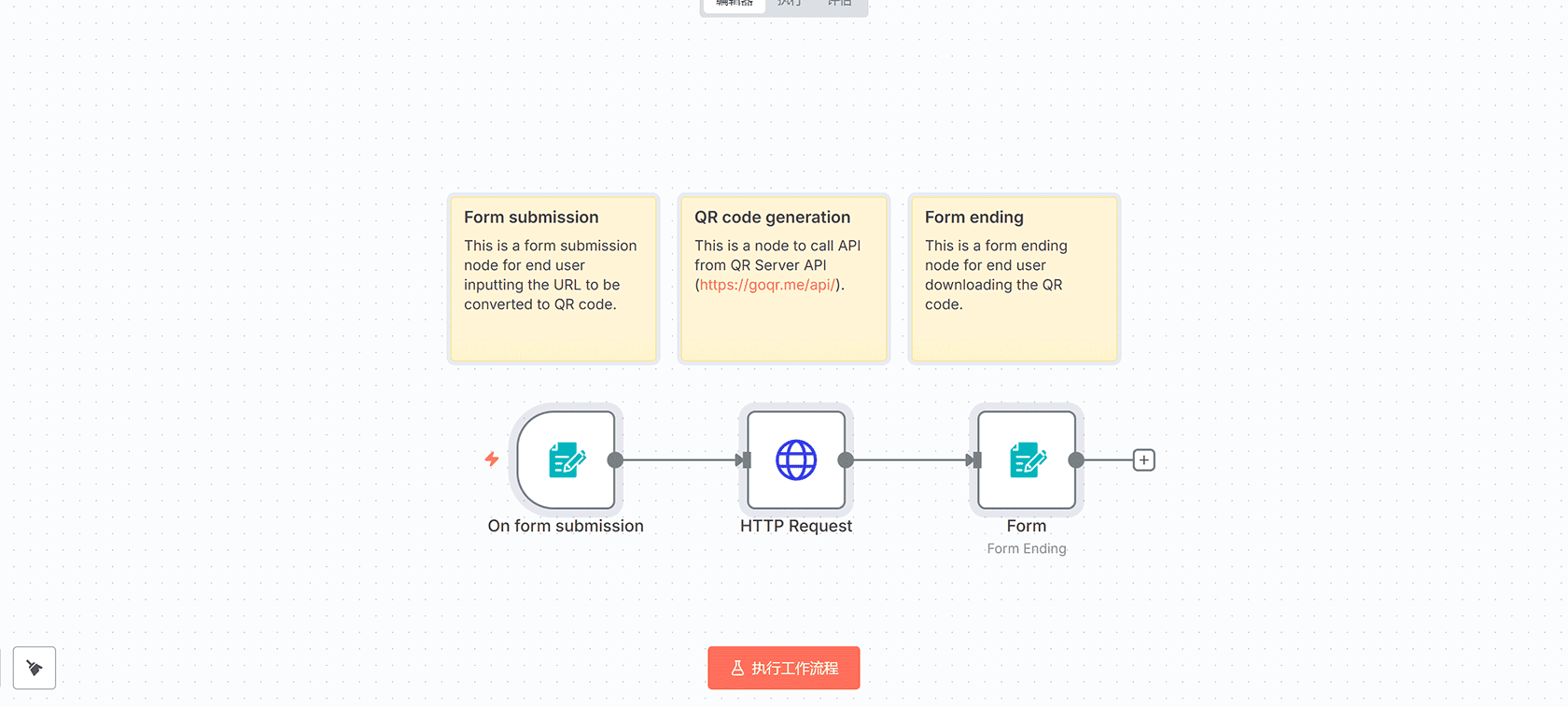

### 安全表单提交

此工作流使用带有基本认证的安全Web表单来捕获泄露详情:

– **用户名**:受损账户的AWS IAM用户名

– **访问密钥ID**:已被泄露的特定访问密钥ID

### 认证与审批流程

– **表单认证**:基本认证保护提交表单

– **数据处理**:安全处理和验证提交的凭证

– **人工审批**:向安全团队发送Slack通知以获取批准

– **自动执行**:批准后,工作流执行安全响应

这种多层方法确保敏感的安全操作在执行前需要认证和人工监督。

## 安全考虑

– **表单认证**:基本认证保护提交界面

– **人工审批门控**:基于Slack的审批防止未经授权的执行

– **AWS凭证管理**:使用AWS凭证管理最佳实践

– **无敏感数据存储**:工作流配置中不存储敏感数据

– **最小权限访问**:实施最小权限访问原则

– **完整审计跟踪**:为合规性提供完整审计跟踪

– **安全数据处理**:表单提交和审批的加密处理

– **即时损害预防**:设计用于批准后快速遏制

## ⚠️ 重要免责声明

**谨慎使用**:在没有适当理解的情况下禁用访问密钥可能会严重影响您的个人或业务运营。此工作流立即停用AWS访问密钥,这可能会中断正在运行的应用程序、自动化过程或依赖这些凭证的服务。

**AWS最佳实践建议**:

– 尽可能使用IAM角色而不是访问密钥以增强安全性

– IAM角色提供临时凭证并消除对长期访问密钥的需求

– 分配权限时遵循最小权限原则

– 定期轮换和审计您的AWS凭证

– 实施适当的监控和凭证使用警报

**使用此工作流前**:

– 确保了解哪些服务和应用程序使用目标访问密钥

– 在意外中断的情况下有回滚计划

– 首先在非生产环境中测试

– 在生产中执行前与您的团队协调

评论(0)