## 🛡️ CyberScan – AI驱动的漏洞扫描器

### 👤 目标用户

安全团队、DevOps工程师、漏洞分析师和自动化构建者,希望消除重复的Nessus扫描解析、基于AI的风险分类和手动报告。专为遵循NIST CSF或CISA KEV合规指南的组织设计。

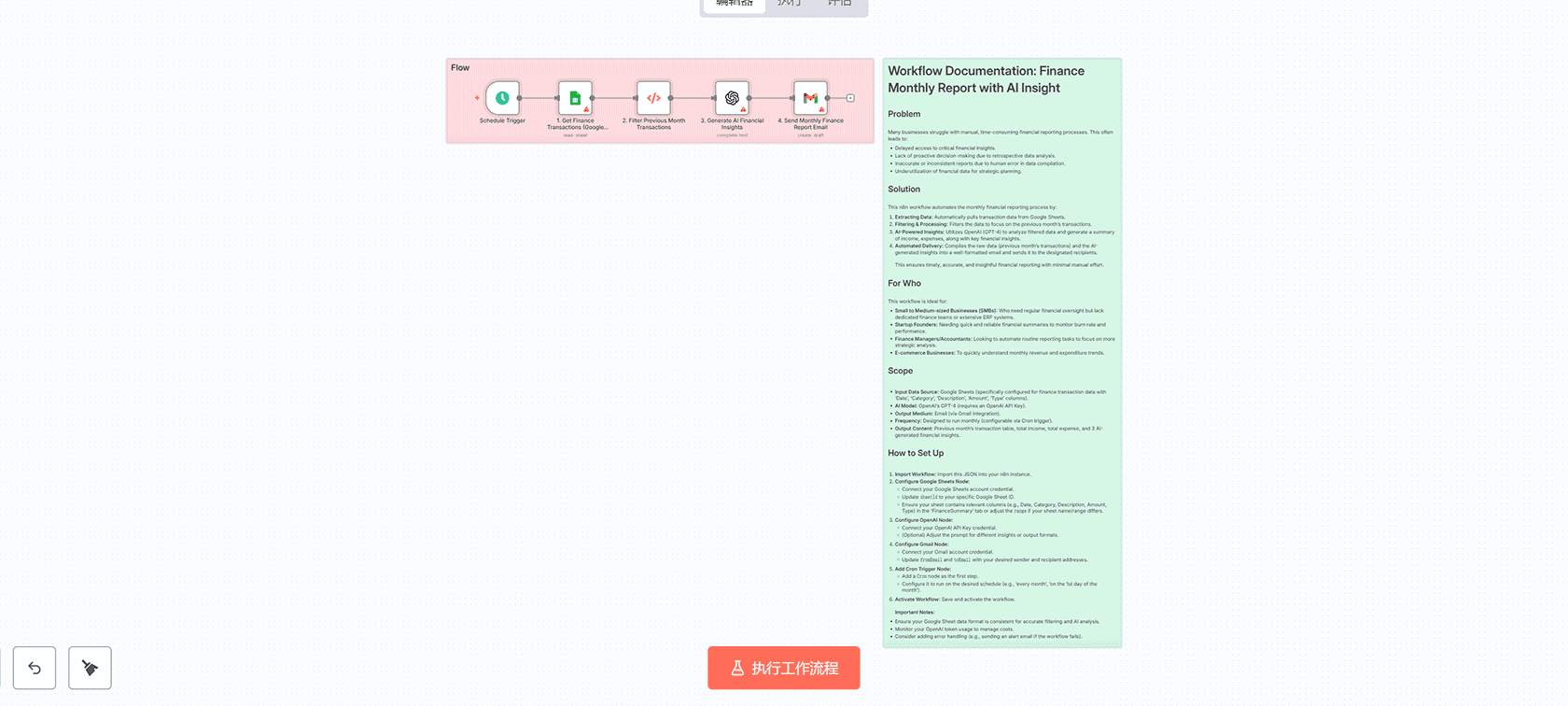

### ⚙️ 工作原理

1. **定时扫描** – 通过Nessus API运行计划或手动扫描

2. **数据处理** – 处理扫描结果并提取资产+漏洞数据

3. **AI风险评估** – 使用自定义AI风险指标(LEV)将发现分类为:

– 🚨 专家审查

– ✅ 自愈

– 🕵️ 监控

4. **自动警报** – 为关键CVE自动发送电子邮件警报

5. **报告导出** – 将每日摘要导出到Google Sheets

6. **合规映射** – 映射到NIST CSF框架

### 🧰 设置步骤

– **Nessus**:添加Nessus API凭据和实例URL

– **Google Sheets**:验证Google账户

– **OpenAI/LLM**:使用API密钥添加LLM分类或重写提示

– **电子邮件**:更新SMTP凭据和警报收件人地址

– **目标设置**:根据需要调整资产范围或扫描UUID

### 📋 系统要求

– Nessus Essentials(免费)或Nessus Pro(带API访问)

– SMTP服务(如Gmail、Mailgun、SendGrid)

– Google Sheets OAuth2凭据

– 可选:OpenAI或其他LLM提供商用于LEV评分和CVE洞察

### 🛠️ 工作流定制

– 将Google Sheets替换为Airtable、Supabase或PostgreSQL

– 更改扫描逻辑或资产列表以适应内部网络范围

– 调整AI评分逻辑以匹配内部CVSS阈值或KEV标签

– 扩展警报逻辑以包含Slack、Discord或webhook触发器

### 🔐 安全说明

不包含敏感数据。所有凭据和表格链接都是占位符。

## 📊 NIST CSF合规框架映射

### 🔍 IDENTIFY – 资产与风险识别

识别连接到网络的所有硬件、软件和资产

– 登录Nessus

– 初始化网络段

– 发现资产

– 标记元数据

(NIST: ID.AM-1, ID.AM-2)

### 🛡️ PROTECT – 基线安全控制

建立控制以限制或包含安全事件

– 计划扫描

– 基于角色的扫描控制

– 确保凭据安全管理

(NIST: PR.AC-1, PR.PT-1)

### 🚨 DETECT – 漏洞与威胁扫描

持续监控以检测异常或安全事件

– 资产拆分

– 通过Nessus扫描

– 处理漏洞数据

(NIST: DE.CM-1, DE.CM-8)

### ⚠️ RESPOND – 风险情报与警报

分析、优先排序和响应检测到的威胁

– 基于AI的LEV评分

– 漏洞分类

– 触发关键警报

(NIST: RS.AN-1, RS.RP-1)

### 🔁 RECOVER – 报告与修复支持

记录、沟通并根据评估进行改进

– 生成摘要

– 向团队发送电子邮件报告

– 导出到Google Sheets

(NIST: RC.IM-1, RC.CO-1)

评论(0)